[alert class="info"]据国家网络与信息安全信息通报中心监测发现,近期个别省份的医疗卫生系统遭GlobeImposter勒索病毒攻击。经分析研判,此次勒索病毒主要利用3389端口对Windows服务器实施网络攻击。该病毒利用自带密码本破解服务器远程桌面服务(3389端口)口令,破解后病毒程序对本地文档实施加密开展勒索活动,并以该主机为跳板感染内网其他服务器。[/alert]

病毒名称

Globelmposter3.0 变种

影响范围

多省份出现医院大规模爆发,有全国爆发趋势

病毒说明

Globelmposter? 3.0勒索变种的安全威胁热度一直居高不下。早在2018年8月份,深信服已经追踪到该变种并率先在国内发布预警。Globelmposter? 3.0勒索病毒攻击,攻击手法极其丰富,可以通过社会工程,RDP爆破,恶意程序捆绑等方式进行传播,其加密的后缀名以*4444结尾,文件被加密后会被加上以下后缀:

Ox4444、

China4444、

Help4444、

Rat4444?、

Tiger4444?、

Rabbit4444?、

Dragon4444?、

Snake4444?、

Horse4444、

Goat4444?、

Monkey4444?、

Rooster4444、

Dog4444。

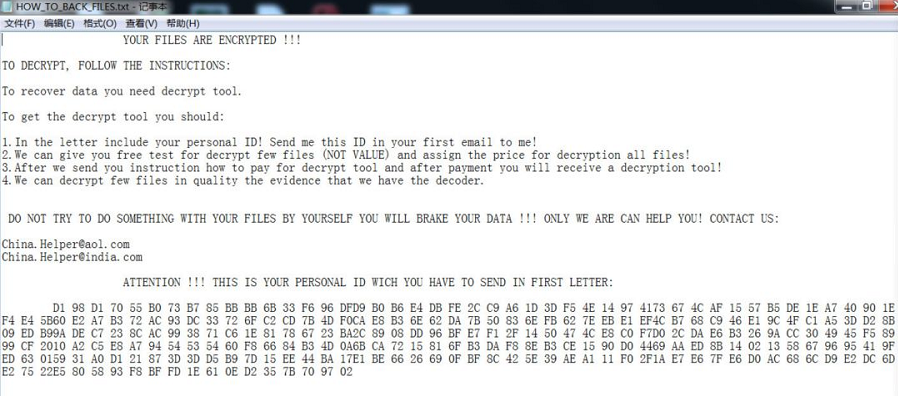

由于Globelmposter 3.0采用RSA2048算法加密,目前该勒索样本加密的文件暂无解密工具,文件被加密后会被加上*4444系列后缀。在被加密的目录下会生成一个名为”HOW_TO_BACK_FILES”的txt文件,显示受害者的个人ID序列号以及黑客的联系方式等。

解决方案

1、隔离感染主机

迅速隔离中毒主机,关闭所有网络连接,禁用网卡,可直接拔网线断网。

2、切断传播途径

a.Globelmposter勒索软件之前的变种会利用RDP(远程桌面协议),如果业务上无需使用RDP的,建议关闭RDP。

b.在卫计委专网级联边界位置通过防火墙等设备建立访问控制策略,封堵入站的3389、445等端口,防止其他单位的横向、纵向攻击。

3、安全加固

a.如果要使用SMB服务器尽量设置较为复杂的密码,建议密码设置为字符串+特殊字符+数字,并且不要对公网开放,建议使用vpn。

b.及时给电脑打补丁,修复漏洞。

4、数据备份

对重要的数据文件定期进行非本地备份。