官方网站给出的定义是:Vulhub是一个基于docker和docker-compose的漏洞环境集合,进入对应目录并执行一条语句即可启动一个全新的漏洞环境,让漏洞复现变得更加简单,让安全研究者更加专注于漏洞原理本身。当你使用了这个靶场后你会发现真的是开箱即用,包括安全方面的培训,你的关注点不再是如何重现漏洞,更多的精力可以放在研究上面了。

更新阿里源并升级系统

mv /etc/yum.repos.d/CentOS-Base.repo /etc/yum.repos.d/CentOS-Base.repo.backup#备份

wget -O /etc/yum.repos.d/CentOS-Base.repo http://mirrors.aliyun.com/repo/Centos-7.repo#下载阿里源

yum clean all#清理缓存

yum makecache#生成缓存

yum update#升级软件

安装Docker

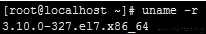

uname -r #查看你当前的内核版本,Docker 要求 CentOS 系统的内核版本高于 3.10

yum install -y yum-utils device-mapper-persistent-data lvm2 #安装需要的软件包, yum-util 提供yum-config-manager功能,另外两个是devicemapper驱动依赖的

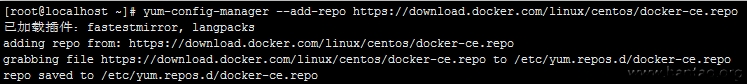

yum-config-manager --add-repo https://download.docker.com/linux/centos/docker-ce.repo #设置源

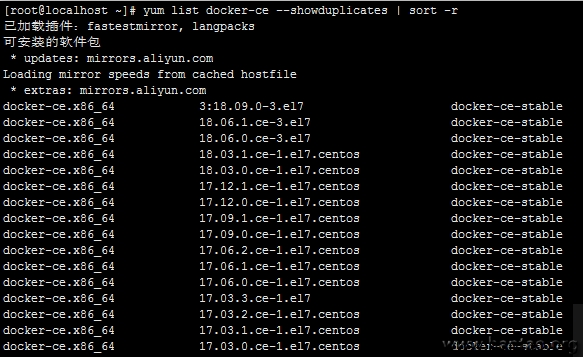

yum list docker-ce --showduplicates | sort -r #查看可安装的Docker版本

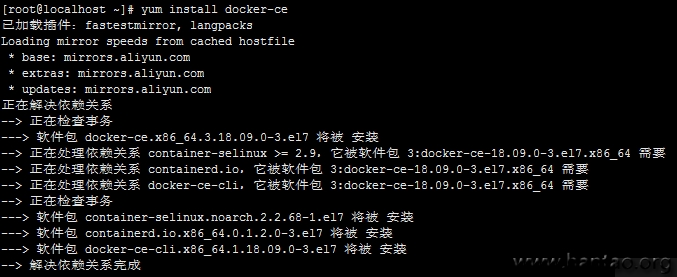

yum install docker-ce #安装

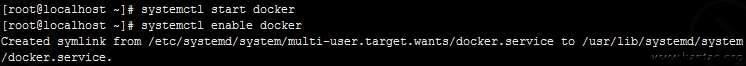

systemctl start docker #启动服务

systemctl enable docker #添加开机启动

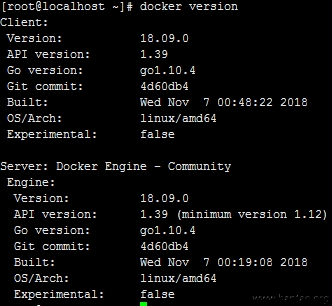

docker version #查看是否有client和service两部分

docker-compose安装

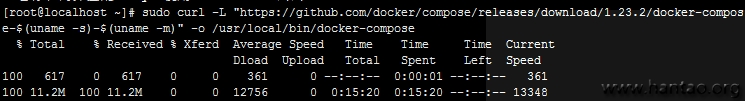

sudo curl -L "https://github.com/docker/compose/releases/download/1.23.2/docker-compose-$(uname -s)-$(uname -m)" -o /usr/local/bin/docker-compose

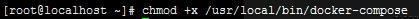

chmod +x /usr/local/bin/docker-compose #设置权限

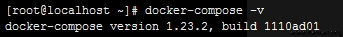

docker-compose -v #查看版本

Vulhub靶场启动

将Vulhub项目复制到Linux目录下

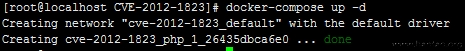

进入一个目录例如:Vulhub目录/php/CVE-2012-1823/

docker-compose up -d #启动该容器,所需要的环境会自动下载并启动

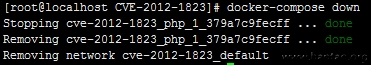

docker-compose down #关闭容器

2 条评论

不错的文章,学习了

谢谢,共同学习